Section outline

-

Confidentiality, integrity, availability

Security policies, security mechanisms, assurance

-

-

Opened: วันอังคาร, 5 กรกฎาคม 2022, 12:00AMDue: วันอังคาร, 5 กรกฎาคม 2022, 12:00PM

อ่านข่าวแล้วทำการสรุป ตามหลักการ CIA และ พรบ.คอมพิวเตอร์ฯ

คนละ 2 ข่าว

-

Opened: วันอังคาร, 5 กรกฎาคม 2022, 12:00AMDue: วันอังคาร, 5 กรกฎาคม 2022, 7:00PM

-

Basic concepts of identification and authentication

Password authentication

Authentication protocols

-

Opened: วันอังคาร, 19 กรกฎาคม 2022, 12:00AMDue: วันอังคาร, 19 กรกฎาคม 2022, 12:00PM

-

Opened: วันอังคาร, 19 กรกฎาคม 2022, 12:00AMDue: วันจันทร์, 25 กรกฎาคม 2022, 12:00AM

-

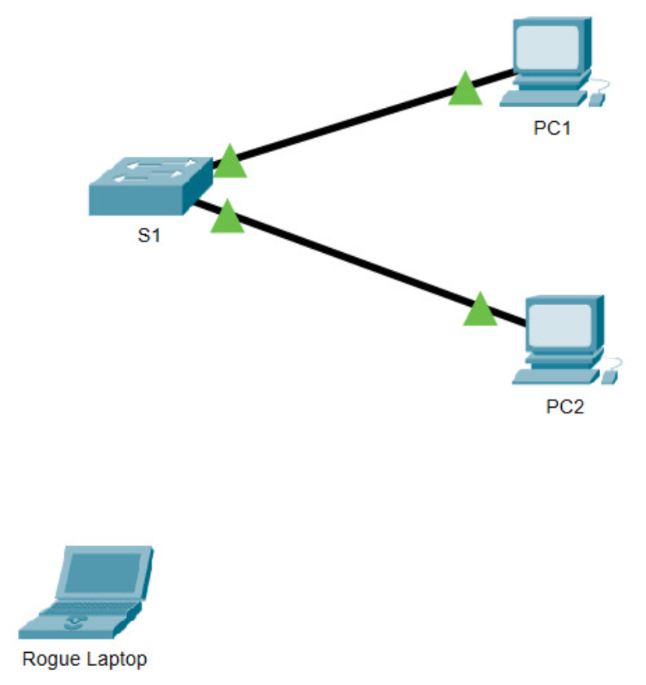

Port Security

-

-

Opened: วันอังคาร, 2 สิงหาคม 2022, 12:00AMDue: วันอังคาร, 2 สิงหาคม 2022, 12:00PM

ให้นักศึกษา ทำการกำหนด port security ทุก port บน switch หากมีเครื่องคอมพิวเตอร์เครื่องอื่นที่ไม่ได้รับอนุญาตให้เข้าใช้เครือข่าย สำหรับ port 1-10 เมื่อมีการเข้าใช้จะไม่อนุญาต แต่ไม่จะไม่ปิด port และสำหรับ port ที่เหลือ เมื่อมีการเข้าใช้ จะทำการปิด port ทันที

Ans.

Switch#conf t

Switch(config)#int range f0/1-24

Switch(config-if)#switchport mode access

Switch(config-if)#switchport port-security

Switch(config-if)#switchport port-security mac-address sticky

Switch#conf t

Switch(config)#int range f0/1-10

switchport port-security violation restrict

-

DHCP Server

-

-

Opened: วันอังคาร, 9 สิงหาคม 2022, 12:00AMDue: วันอังคาร, 9 สิงหาคม 2022, 12:00PM

-

DHCP Config

Router(config)#host

Router(config)#hostname ServDHCP

ServDHCP(config)#ip dhcp pool comsci1

ServDHCP(dhcp-config)#network 172.16.12.0 255.255.255.0

ServDHCP(dhcp-config)#default-router 172.16.12.1

ServDHCP(dhcp-config)#dns-server 172.16.1.2

ServDHCP(dhcp-config)#domain-name comsci.com

ServDHCP(dhcp-config)#ip dhcp excluded-address 172.16.12.1 172.16.12.10

ServDHCP(config)#int g0/0

ServDHCP(config-if)#ip addr 172.16.12.1 255.255.255.0

ServDHCP(config-if)#no sh

ServDHCP(config)#int g0/0

ServDHCP(config-if)#ip addr 172.16.12.1 255.255.255.0

ServDHCP(config-if)#no sh

-

-

Opened: วันอังคาร, 23 สิงหาคม 2022, 12:00AMDue: วันอังคาร, 23 สิงหาคม 2022, 11:59PM

-

Public Key infrastructures

Certification authorities and key distribution centers

Kerberos -

IPsec: AH and ESP

IPsec: IKE

SSL/TLS

Firewall

Auditing and intrusion detection

-

IPSec

R1(config)#

1.

R1(config)#crypto isakmp policy 10

R1(config-isakmp)#encryption 3des

R1(config-isakmp)#authentication pre-share

R1(config-isakmp)#hash md5

2.

R1(config)#crypto isakmp key comsci address 22.22.22.22

3.

R1(config)#crypto ipsec transform-set Myset esp-3des esp-md5-hmac

4.

R1(config)#access-list 100 permit ip 192.168.1.0 0.0.0.255 192.168.2.0 0.0.0.255

R1(config)#crypto map Mymap 10 ipsec-isakmp

R1(config-crypto-map)#match address 100

R1(config-crypto-map)#set peer 22.22.22.22

R1(config-crypto-map)#set transform-set Myset

5.

R1(config)#int f0/1

R1(config-if)#crypto map Mymap

-

Opened: วันอังคาร, 6 กันยายน 2022, 12:00AMDue: วันอังคาร, 6 กันยายน 2022, 12:00PM

-

สอบระหว่างภาค 20 คะแนน

วันที่ 22 ก.ย. 2565 เวลา 09.00 - 11.00 น. ห้อง 06-204

ทุกเรื่องที่เรียนนะครับผม

-

-

Basic concepts of access control

Discretionary access control and mandatory access control

Lattice-based Models

Covert Channels

Role based Access Control

-

Opened: วันอังคาร, 13 กันยายน 2022, 12:00AMDue: วันอังคาร, 13 กันยายน 2022, 1:00PM

-

-

Assurance and Evaluation of Secure Information Systems

Database Security (Security requirements in databases, Access control and authorization in databases, Inference control)

Malicious software

Administrating Security (Risk Analysis, Security Planning, Organizational Security Policies)

-

-

Mikrotik Basic Security

-

-